在人工智能技术加持下,"123456"等弱口令密码的破解时间已缩短至2秒,但通过设置8位以上混合复杂密码可大幅延缓破解进程,未来防线重构需结合抗量子加密和生物识别等综合方案。

一、弱密码秒破的原因与案例

技术原理

密码字典攻击:黑客利用AI生成的常见密码组合(如生日、姓名拼音)进行批量尝试。

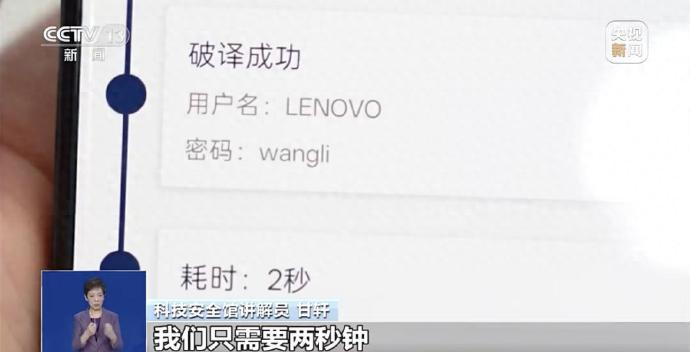

哈希值破解:通过手机APP获取密码哈希值(密码的数字替身),传输至云端算力平台暴力破解。例如6位字母密码仅需2秒即可破译。

AI增强攻击:机器学习分析海量泄露密码库的特征,生成高命中率密码组合,提升破解效率。

真实安全事件

某单位邮箱密码设为对外公开的固话号码,遭境外黑客猜解后导致邮件数据全部失窃。

沿海港口物流公司使用出厂默认弱密码,监控摄像头被境外黑客操控,长期窥探海域船只动向。 你的密码可能2秒就会被破解

你的密码可能2秒就会被破解

二、当前密码安全的防御策略

基础防护措施

复杂度要求:密码至少8位,混合大小写字母、数字及特殊符号(如P@ssw0rd!),破解时间可从秒级延长至数小时以上。

定期更新与隔离:避免多平台重复使用同一密码,防止一处泄露引发连锁风险。

安全审计功能:启用系统日志监控,定期排查异地登录等异常行为。

技术升级方向

抗量子密码技术:应对量子计算机威胁(如RSA加密1000年破解时间可缩短至3分钟),重构基于数学难题的加密体系。

动态生物认证:结合指纹、人脸等生物特征与动态口令,降低静态密码泄露风险(需防范AI伪造生物信息攻击)。

三、未来安全防线的重构路径

创新加密技术应用

同态加密:直接在加密数据上运算,避免解密环节的信息暴露,适用于军事数据协同等场景。

零知识证明:在不泄露密码本身的前提下验证身份真实性,阻断对抗样本攻击。

体系化防御生态

AI对抗AI:部署安全智能体实时检测异常,例如华为鲲鹏方案通过沙箱隔离与记忆加密阻断越权操作。

量子安全工程:推动后量子密码标准落地,企业需优先升级核心数据保护系统。

用户行为升级

使用密码管理器生成并保存高强度密码,减少记忆负担。

敏感账户启用多因素认证(如短信验证码+生物识别)。

四、潜在风险与挑战

算力不对称:攻击方可租用云端高性能算力加速破解,而普通用户防御成本高昂。

生物信息泄露:黄牛利用AI合成人脸突破茅台抢购系统,显示生物特征同样面临仿冒威胁。 (以上内容均由AI生成)